上周,整个威胁情报部门观察到利用小型办公室/家庭办公室(SOHO)和消费级网络设备的有针对性的尝试有所增加由全球网络解决方案提供商Dasan制造,以及来自D-Link的网络设备。使用自动分析通过以复杂等式的形式写的简单脚本来识别活动,如下所示。

b =(在xrange(n)中的sum(x [i] * y [i]) - 1./n*sum(x)* susum(sum)/(sum(x [i] ** 2i在xrange(n)) - 1./n*sum(x )**2)a = 1. *和(y)/ n - b * 1. * sum(x)/ n

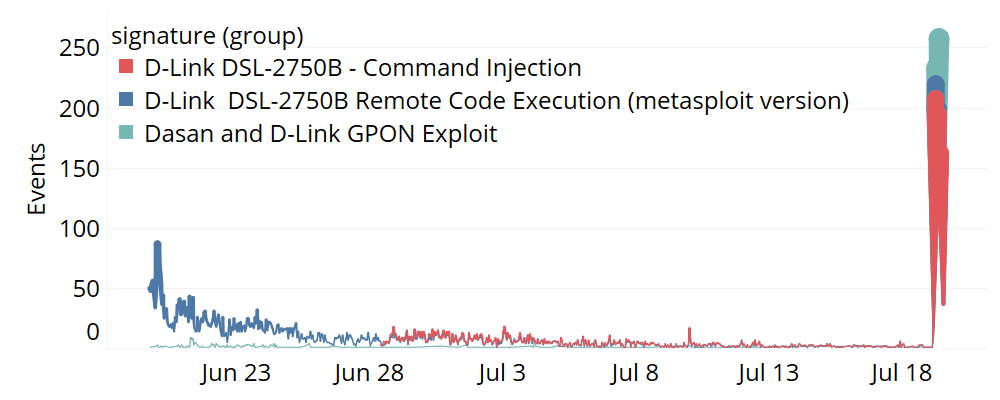

幸运的是,自上次综合的斯派克以来,这些攻击似乎稳步下降在6月1日,超过3000个源ip发起攻击,对D-Link 2750B和大山GPON路由器进行了一系列攻击。针对eSentire客户的攻击都没有成功,目前还不清楚这种攻击是否会对家庭网络产生影响,因为这些设备更有可能部署在家庭网络上。更令人不安的是,招募成功后,任何相关的威胁行为者都有可能被DDoS大炮武装起来,使这些人能够对私人浏览习惯进行间谍活动。

由受损路由器构建的僵尸网络最终可以作为其他服务提供给其他威胁演员的其他服务,他们可以利用这些网络进一步敲击DDOS受害者(在其他用户中)。

图1:路由器在过去两个月内漏洞。(图片信用:Esentire)

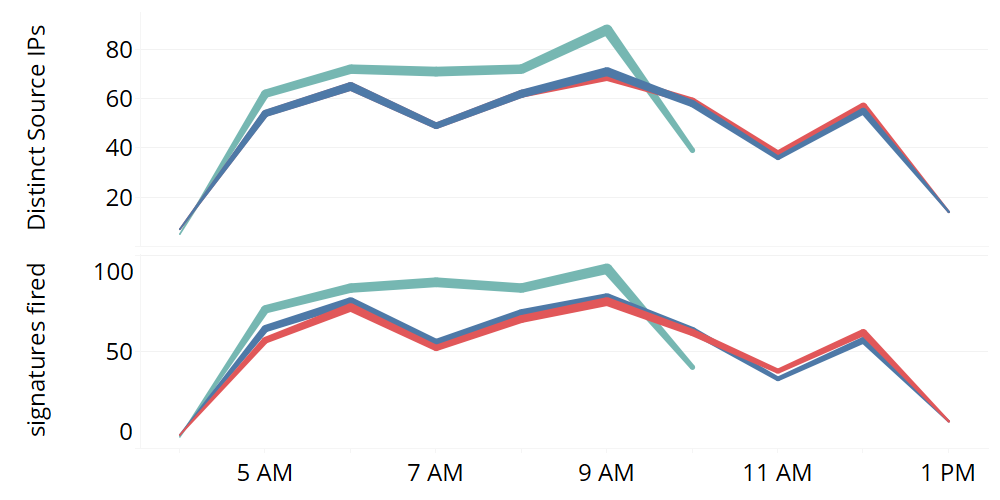

僵尸网络的协调指示单个实体控制了Tripater路由器利用超过10小时跨度的源IPS,如图2所示。

图2:在10个小时的活动中,不同源ip(上图)和签名(下图)的数量。参见图1中的颜色说明。(图片信用:Esentire)

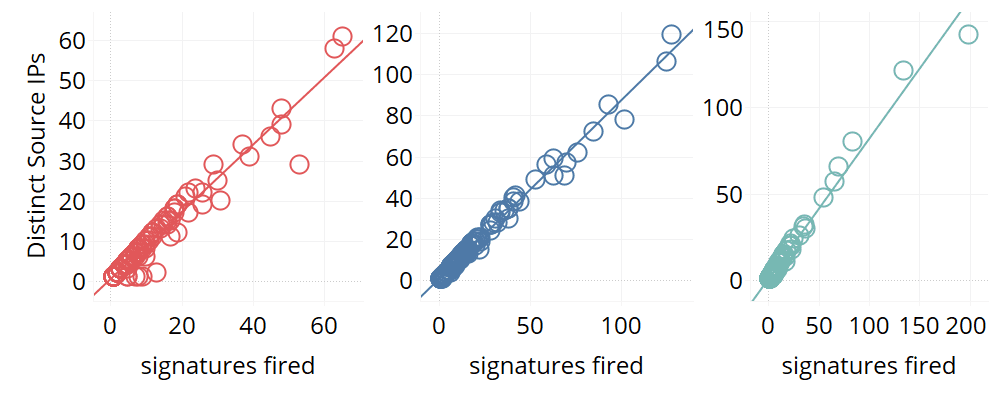

Exploits against Dasan GPON routers (CVE-2018-10562) that were recently announced appeared to have shorter life spans than the two other signatures, ending at 10 a.m. To further explain the coordination of the distributed attack against every affected organization, consider how the number of IPs attempting router exploits against each company was roughly equivalent to how many times the client experienced a particular signature being triggered (shown in Figure 3).

图3:对于每个客户端(单个圆圈)的每个签名类型(颜色),将不同的IP的数量与触发的签名数进行比较。几个异常值被删除了。(图片信用:Esentire)

这观察结果支持这样一个命题,即参与网络攻击的源ip是由一个单一源命令协调的此外,总体而言,此功能可用于帮助自动检测未来类似的协调攻击。

将IP作为不同源IP的简写,在IP > 60(对于图3显示的命令注入)、IP > 120(用于远程代码执行尝试)和IP > 150(用于GPON利用)中存在线性趋势偏差。规模更大的组织具有更大的暴露威胁面,其结果可能归因于更高的可变性。这使得攻击IP更有可能接触到多个组织资产,从而增加了签名的数量。

提交:M2M(机器到机器)